网络安全研究机构监测到一种新型僵尸网络病毒正在全球范围内快速传播。该病毒专门针对企业级分布式文件系统HDFS(Hadoop Distributed File System)发动攻击,通过感染HDFS节点构建僵尸网络,进而发动大规模分布式拒绝服务(DDoS)攻击,对全球互联网基础设施构成严重威胁。

一、病毒攻击特征与技术分析

该病毒被研究人员暂时命名为“HDFS-Bot”,其主要攻击流程包括:

- 漏洞利用与初始入侵:病毒利用HDFS配置不当(如默认端口暴露、弱口令)或已知安全漏洞(如CVE-2022-26612等)入侵系统,获取控制权限。

- 横向移动与感染扩散:一旦控制单个节点,病毒会扫描内网中其他HDFS节点,通过窃取的认证信息或漏洞进行横向移动,快速感染整个集群。

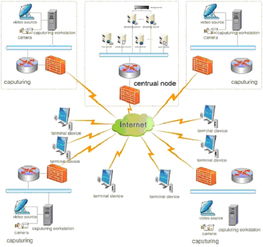

- 僵尸网络构建:被感染的节点会被植入后门程序,接收来自命令与控制(C2)服务器的指令,形成庞大的僵尸网络。

- DDoS攻击发动:攻击者通过C2服务器操控僵尸网络,对指定目标发动大规模的UDP洪水、HTTP洪水和DNS放大攻击等DDoS攻击,攻击流量峰值可达数百Gbps。

二、攻击危害与影响评估

- 数据安全风险:HDFS通常存储企业核心数据,感染可能导致数据泄露、篡改或加密勒索。

- 业务连续性破坏:被感染的节点资源被大量占用,导致正常的文件存储和计算服务中断,影响大数据分析等关键业务。

- 网络基础设施压力:发动的大规模DDoS攻击可导致目标网站、在线服务甚至区域性网络瘫痪。

- 攻击成本低廉:利用企业已有的计算和带宽资源,攻击者无需自建基础设施即可发动高流量攻击。

三、网络技术开发视角的防御建议

从技术开发与运维角度,建议采取以下综合防护措施:

- 强化身份认证与访问控制:

- 禁用HDFS默认配置和弱口令,强制使用强密码策略。

- 实施基于Kerberos的强身份认证机制。

- 遵循最小权限原则,严格限制节点间的访问权限。

- 网络隔离与分段:

- 将HDFS集群部署在内网隔离区域,禁止非必要端口(如50070、9000)对公网暴露。

- 使用防火墙策略限制节点间通信,仅开放必要的服务端口。

- 安全加固与漏洞管理:

- 及时更新Hadoop及相关组件,修补已知安全漏洞。

- 禁用不必要的服务(如HDFS的Web UI公开访问)。

- 对配置文件进行安全审计,移除默认示例和敏感信息。

- 入侵检测与实时监控:

- 部署基于行为的异常检测系统,监控节点的CPU、内存、网络流量异常。

- 使用安全信息和事件管理(SIEM)系统集中分析日志,及时发现入侵迹象。

- 对网络流量进行深度包检测(DPI),识别DDoS攻击流量和C2通信。

- 开发安全实践:

- 在软件开发周期中集成安全评估,对使用的Hadoop组件进行安全扫描。

- 编写自动化安全配置脚本,确保集群部署符合安全基线。

- 开发应急响应脚本,实现感染节点的快速隔离与恢复。

四、

“HDFS-Bot”病毒的出现,标志着僵尸网络攻击正朝着专业化、场景化的方向发展。攻击者开始瞄准企业级基础设施,利用其强大的计算和带宽资源放大攻击效果。这为网络技术开发者敲响了警钟:在设计和运维分布式系统时,必须将安全置于与功能、性能同等重要的位置。随着边缘计算和物联网的普及,类似的攻击可能会更加频繁。只有通过持续的安全投入、严格的安全开发生命周期管理和深度的防御策略,才能构建真正 resilient(可抵御攻击)的网络系统,确保数字世界的稳定运行。